Entradas recientes

Las amenazas de seguridad en la "nube" cibernética

La palabra "nube" evoca imágenes de cosas suaves y blandas; el beso de un gatito o el…

Android 5.0 llegará al Galaxy S III y al Note II

Puede que Samsung ahora tenga el Galaxy S IV, pero eso no le impide velar por los intereses de…

Facebook agrega en iOS llamadas gratuitas

En Estados Unidos y Canadá los propietarios de un iPhone o el último iPod Touch pueden disfruta…

Científicos crean chip que envía resultados sanguíneos al móvil

Un grupo de científicos de Suiza ha creado un chip inalámbrico que tiene la capacidad de envia…

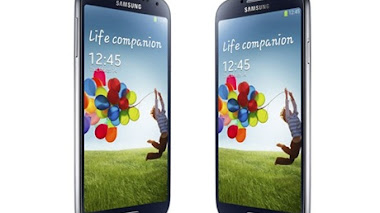

Samsumg saca su nuevo tesoro: el Galaxy S 4

-. urante una megapresentación en el Radio City …

La publicidad invadirá Facebook

Facebook anuncia este jueves un proceso de rediseño visual para reenganchar a los usuarios que …

Los teléfonos móviles son los dispositivos más robados en la región según ESET Latinoamérica

En la actualidad, la telefonía móvil constituye un eje fundamental de la comunicación, y se ha…

China critica el poder de Android

El Ministerio de Industria y Tecnologías de la Información en China advierte que el desarroll…

Apple, Twitter y Facebook: los principales blancos de ataque informático durante febrero

Durante febrero, el Laboratorio de Investigación de ESET Latinoamérica reportó una serie de ataq…

Search

Featured post

Google confirma que no cerrará Gmail ante el bulo que anunciaba el fin del servicio

Google ha asegurado que Gmail se mantendrá activo y que no cerrará, una confirmación que llega des…

Popular Posts

DragonBound: Juega desde Facebook sin descargar nada

DragonBound nos permite jugar el popular Gunbound gratis …

Adiós emule, Hola gestor de descargas

Cada vez son más los usuarios que recurren a las desca…

Robert Noyce renueva el procesador de Google

Robert Noyce se integra en Google , hoy, 12 de dici…

Conozca las novedades que traerá la nueva versión iOS 7.1

El pasado año no Apple había lanzado una nueva versión d…